Supply chain: dal controllo alla resilienza

Third Party Cyber Risk Management e resilienza digitale

Il quadro normativo europeo in materia di cybersecurity e protezione dei dati ha innalzato in modo significativo le aspettative sulla gestione del rischio cyber di terze parti (TPCRM).

Le organizzazioni sono chiamate ad adottare processi chiari e strutturati per la gestione e la segnalazione degli incidenti che coinvolgono i fornitori. Devono inoltre verificare in modo continuativo l’efficacia delle misure di sicurezza e integrare nei rapporti contrattuali requisiti di cybersecurity espliciti, misurabili e verificabili.

La gestione della supply chain, quindi, non può più essere improvvisata o affrontata solo quando emerge un problema.

Per rispondere a queste esigenze, diventa essenziale implementare un approccio strutturato e completo, in grado di accompagnare il fornitore lungo tutto il suo ciclo di vita - dall’onboarding fino alla chiusura del rapporto.

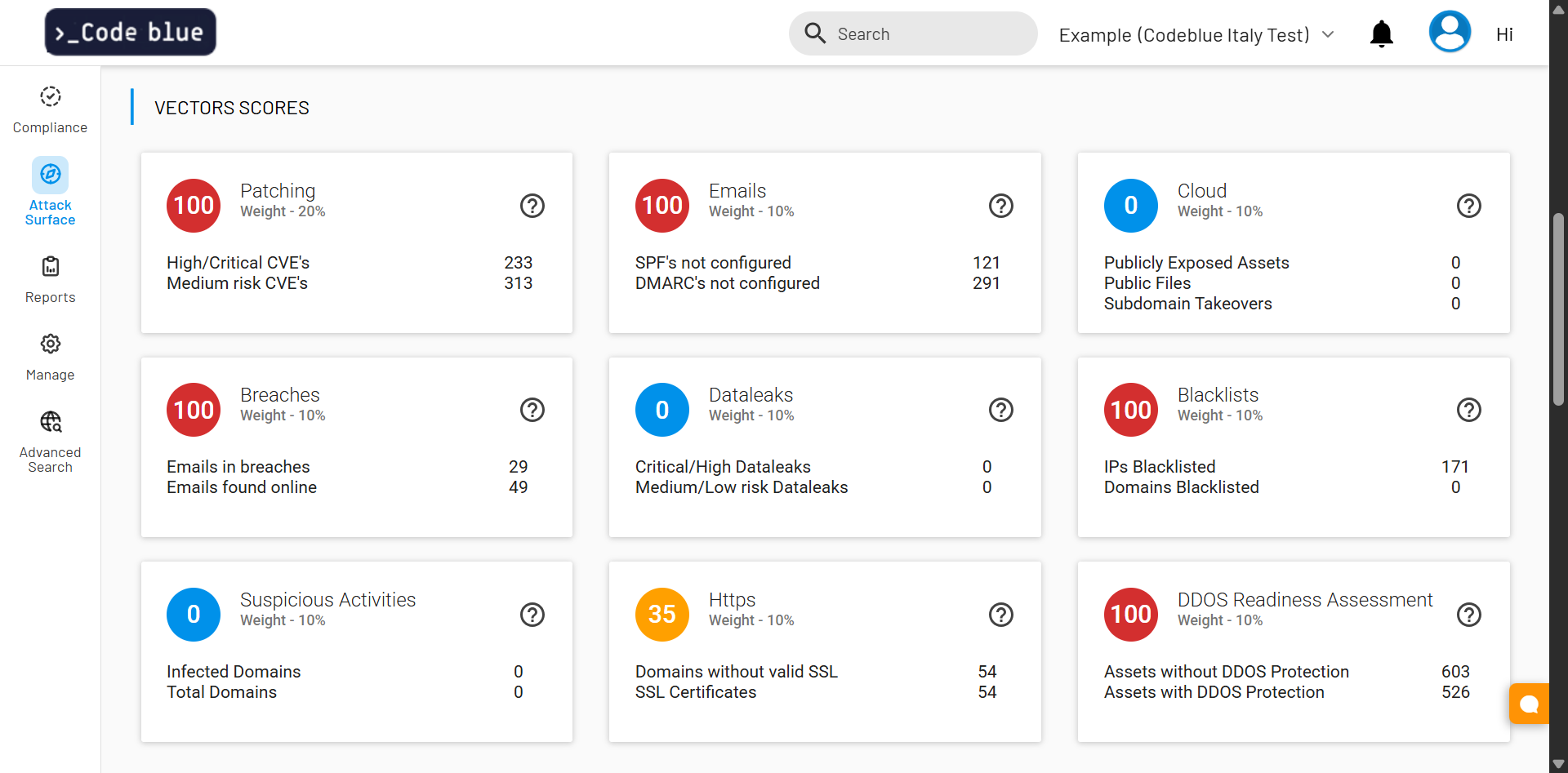

Questo significa monitorare il rischio in modo continuativo, analizzando le minacce attraverso fonti pubbliche e private, e osservando i dati che emergono da ambienti underground e dark web, al fine di individuare tempestivamente potenziali segnali di compromissione.

La soluzione di Code Blue

La piattaforma TPCRM di Code Blue consente una gestione strutturata, scalabile e conforme del rischio di terze parti, attraverso un’architettura integrata che combina automazione avanzata e Intelligenza Artificiale.

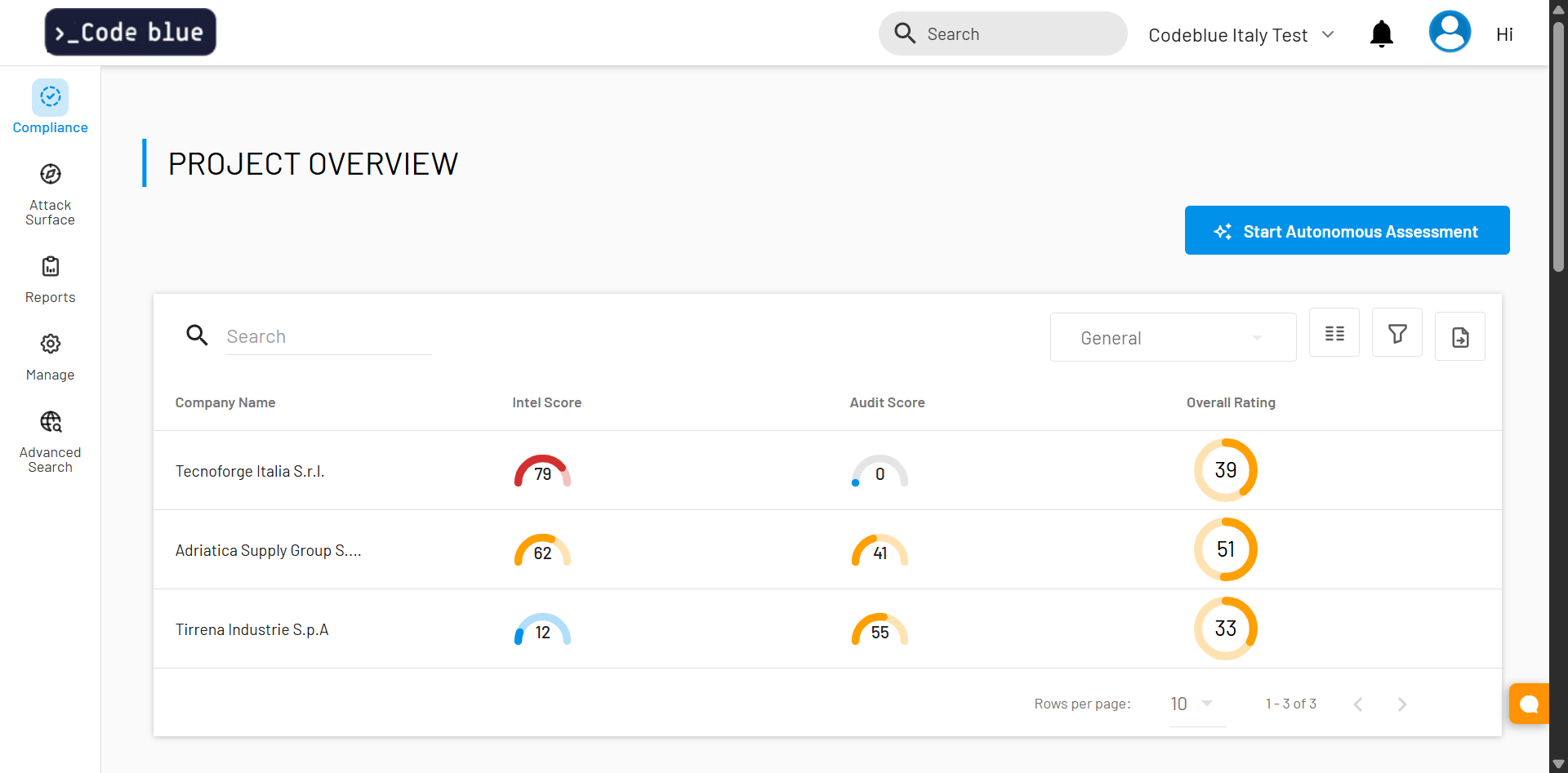

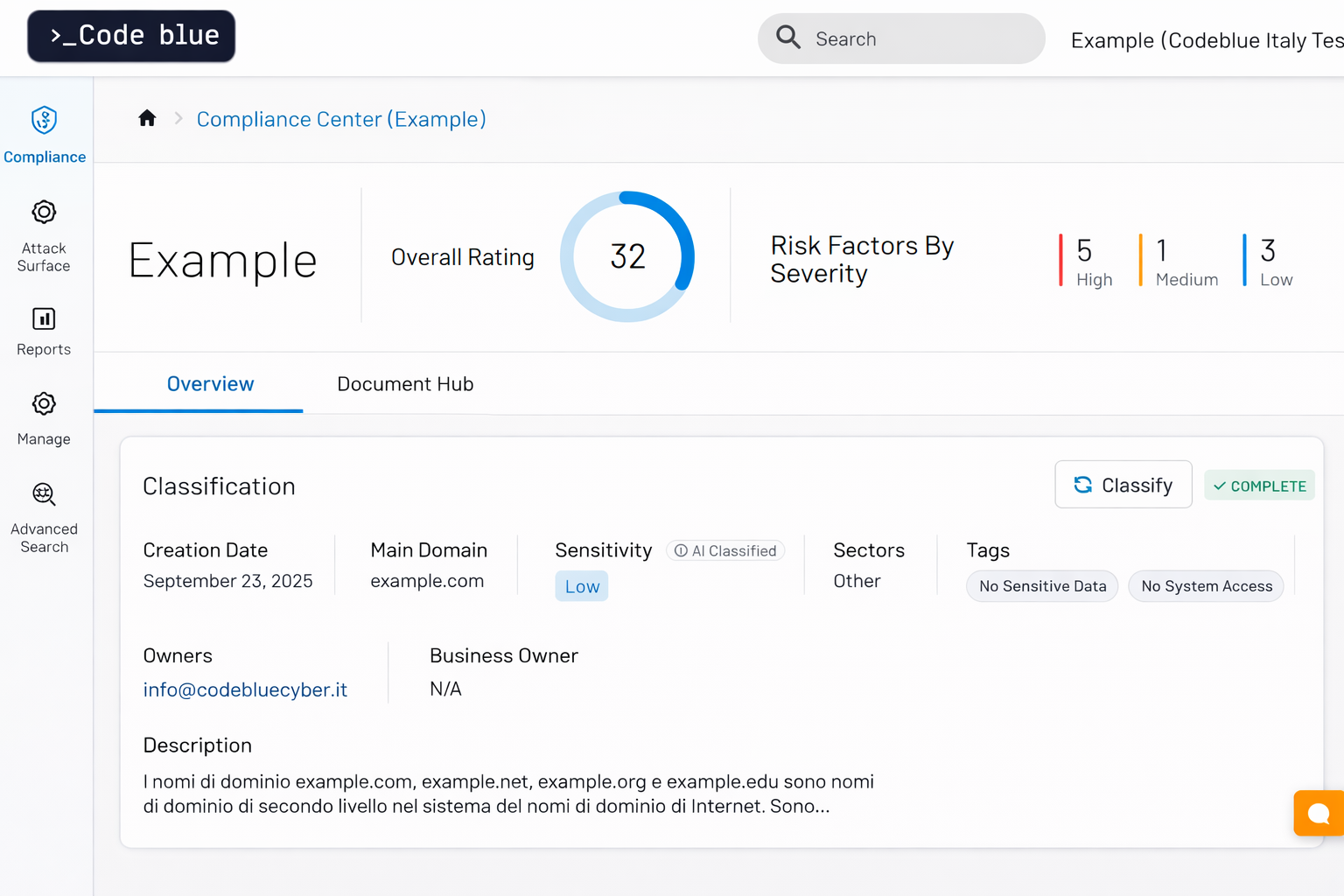

Il sistema mette a disposizione un registro centrale dei fornitori, con classificazione automatica basata su livello di rischio, settore e conformità normativa, garantendo una tracciabilità end?to?end della supply chain.

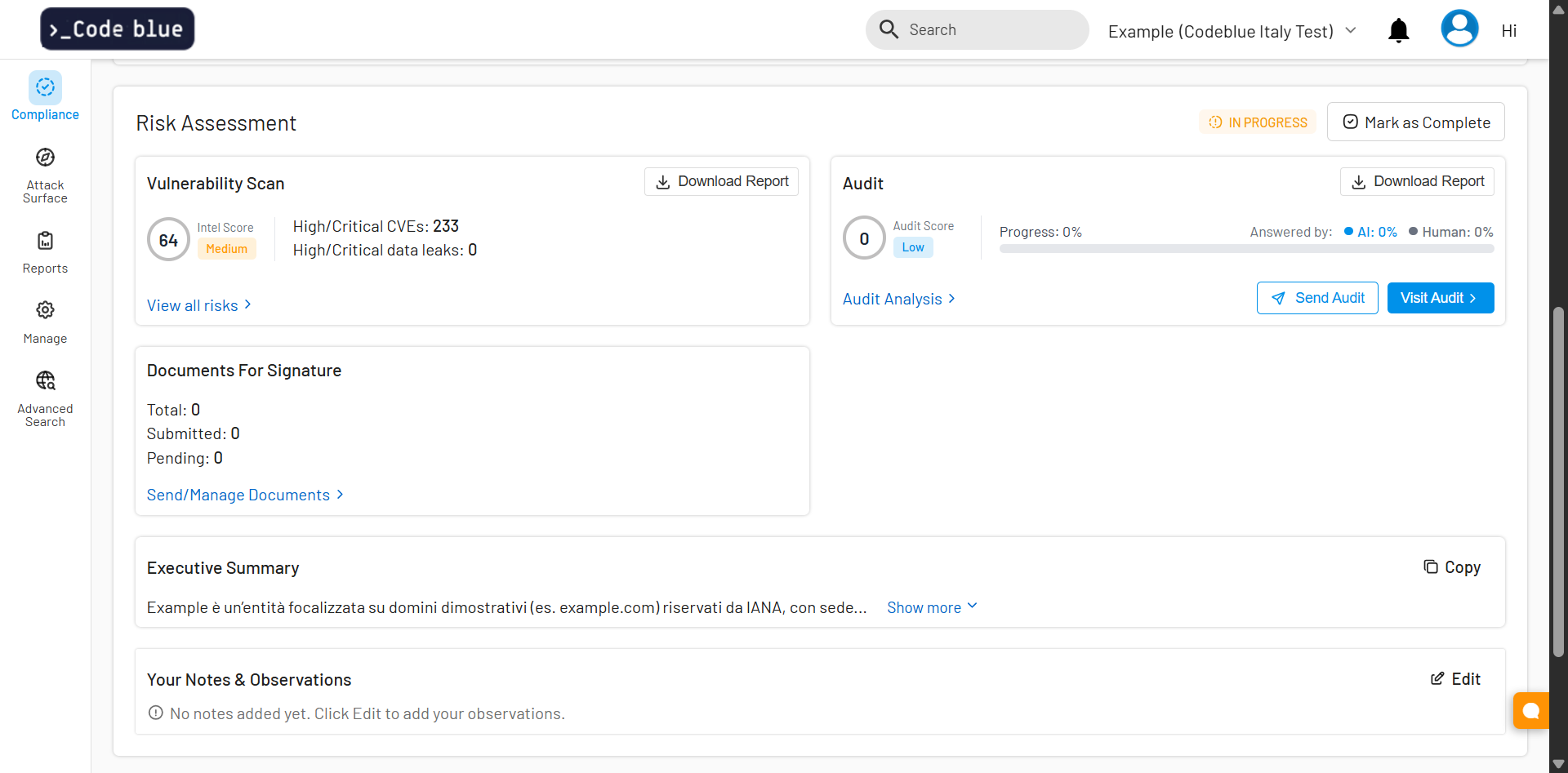

Le valutazioni del rischio sono automatizzate tramite questionari standardizzati - allineati a normative quali NIS2, DORA, ISO/IEC 27001, SOC 2 e GDPR. Il monitoraggio continuo si basa sull’analisi di database di violazioni note, repository di vulnerabilità e fonti di intelligence sul dark web.

La gestione contrattuale centralizzata consente di monitorare il rispetto degli SLA, evidenziare eventuali carenze contrattuali (come, ad esempio, l’assenza di clausole di audit), e definire livelli minimi di sicurezza.

Ogni attività viene registrata e tracciata in modo completo, garantendo piena trasparenza e trattando i dati in piena conformità al GDPR.

Intelligenza Artificiale al servizio del TPCRM

La piattaforma integra Intelligenza Artificiale per rendere la gestione del rischio fornitori più rapida, coerente e affidabile, operando in ambienti isolati e regionalizzati, senza alcun utilizzo dei dati dei clienti per l’addestramento dei modelli.

L’AI elabora esclusivamente le informazioni strettamente necessarie, protegge le PII secondo principi di minimizzazione e sicurezza, non trasferisce mai credenziali o dati sensibili ed è progettata con controlli multilivello (crittografia, accessi basati su ruoli, API isolate e logging protetto).

Opera entro regole e controlli ben definiti e supporta attività come la sintesi dei documenti, la classificazione dei fornitori, l’analisi della threat intelligence e il supporto alla remediation — mantenendo sempre il ruolo centrale del giudizio umano.

Di seguito una tabella che riassume le principali caratteristiche della piattaforma di CODE BLUE

| Requisito Normativo | Capacità Richieste | Caratteristiche Piattaforma CODE BLUE |

| Monitoraggio Continuo (NIS2 Art. 21, DORA Art. 28) |

|

|

| Requisiti Contrattuali (GDPR Art. 28, NIS2 Art. 21) |

|

|

| Gestione Ciclo Vita Fornitore (DORA Art. 28, NIS2 Art. 21) |

|

|

| Valutazione Rischi (DORA Art. 30, NIS2 Art. 21) |

|

|

| Conformità Documentazione (Tutti i framework) |

|

|

| Protezione Dati (GDPR, Schrems II) |

|

|

| Integrazione Ecosistema (Requisito operativo) |

|

|

Nota: La piattaforma di CODE BLUE trasforma la compliance da obbligo normativo a vantaggio competitivo, riducendo lo sforzo manuale considerevolmente e accorciando i tempi di risposta dei fornitori grazie all'intelligenza artificiale responsabile.

Hai domande o vuoi saperne di più?

ContattaciUltimi Articoli

La sicurezza della supply chain è oggi una responsabilità imprescindibile. Le organizzazioni sono chiamate a governare in modo strutturato il rischio cyber ed operativo dei propri fornitori, sia ICT sia non ICT, per garantire la continuità operativa, la resilienza e l’affidabilità dell’intero ecosistema non solo digitale, ma anche operativo e di servizio.